การค้นพบใหม่โดยนักวิจัยด้านความปลอดภัย จิมมี่เบย์น ซึ่งเปิดเผยบน Twitter เปิดเผยช่องโหว่ในเอ็นจิ้นธีมของ Windows 10 ที่สามารถใช้เพื่อขโมยข้อมูลรับรองของผู้ใช้ เมื่อเปิดธีมพิเศษที่ผิดรูปแบบจะเปลี่ยนเส้นทางผู้ใช้ไปยังเพจที่แจ้งให้ผู้ใช้ป้อนข้อมูลประจำตัว

การโฆษณา

windows media player wav เป็น mp3

อย่างที่คุณทราบกันดีอยู่แล้วว่า Windows อนุญาตให้แชร์ธีม ในการตั้งค่า สามารถทำได้โดยเปิดการตั้งค่า> การตั้งค่าส่วนบุคคล> ธีมจากนั้นเลือกที่ 'บันทึกธีมสำหรับการแบ่งปัน'จากเมนู สิ่งนี้จะสร้าง * ใหม่ไฟล์ .deskthemepackที่ผู้ใช้สามารถอัปโหลดไปยังอินเทอร์เน็ตส่งทางอีเมลหรือสามารถแบ่งปันกับผู้อื่นด้วยวิธีการต่างๆ ผู้ใช้รายอื่นสามารถดาวน์โหลดไฟล์ดังกล่าวและติดตั้งได้ด้วยคลิกเดียว

ผู้โจมตีสามารถสร้างไฟล์ '.theme' ได้ในทำนองเดียวกันโดยการตั้งค่าวอลเปเปอร์เริ่มต้นจะชี้ไปยังเว็บไซต์ที่ต้องมีการตรวจสอบสิทธิ์ เมื่อผู้ใช้ที่ไม่สงสัยป้อนข้อมูลรับรองของตนแฮช NTLM ของรายละเอียดจะถูกส่งไปยังไซต์เพื่อตรวจสอบสิทธิ์ จากนั้นรหัสผ่านที่ไม่ซับซ้อนจะถูกเปิดโดยใช้ซอฟต์แวร์กำจัดแฮชพิเศษ

[Credential Harvesting Trick] การใช้ไฟล์. ธีมของ Windows สามารถกำหนดค่าคีย์วอลเปเปอร์ให้ชี้ไปที่ทรัพยากร http / s ที่จำเป็นต้องมีการตรวจสอบสิทธิ์ระยะไกล เมื่อผู้ใช้เปิดใช้งานไฟล์ธีม (เช่นเปิดจากลิงค์ / ไฟล์แนบ) พรอมต์เครดิตของ Windows จะแสดงให้ผู้ใช้เห็น

ไฟล์ * .theme คืออะไร?

ในทางเทคนิคไฟล์ * .theme คือไฟล์ * .ini ซึ่งรวมถึงส่วนต่างๆที่ Windows อ่านและเปลี่ยนลักษณะของระบบปฏิบัติการตามคำแนะนำที่พบ ไฟล์ธีมจะระบุสีที่เน้นวอลเปเปอร์ที่จะใช้และตัวเลือกอื่น ๆ

terraria วิธีการทำโรงเลื่อย

ส่วนหนึ่งมีลักษณะดังนี้

[แผงควบคุม เดสก์ท็อป] วอลเปเปอร์ =% WinDir% web wallpaper Windows img0.jpg

แป้นวอลเปเปอร์จะอยู่ในส่วน 'แผงควบคุม Desktop' ของไฟล์. ธีม อาจใช้คีย์อื่น ๆ ในลักษณะเดียวกันและอาจใช้ได้กับการเปิดเผยแฮช netNTLM เมื่อตั้งค่าสำหรับตำแหน่งไฟล์ระยะไกล Jimmy Bayne กล่าว

ผู้วิจัยให้ วิธีการบรรเทาปัญหา

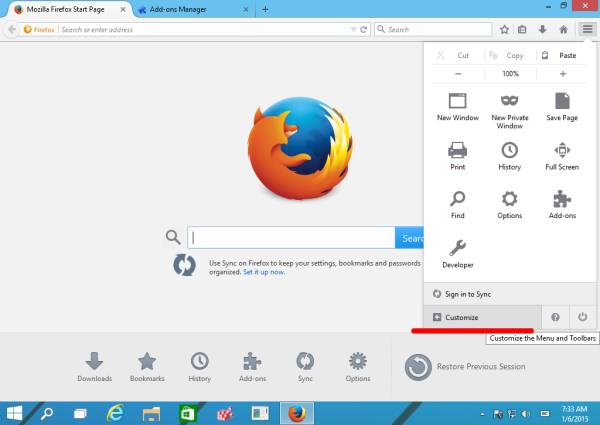

จากมุมมองเชิงป้องกันให้บล็อก / เชื่อมโยงใหม่ / ตามล่าหาส่วนขยาย 'ธีม', 'ธีมแพ็ค', 'เดสก์ท็อปเฮมแพคไฟล์' ในเบราว์เซอร์ผู้ใช้ควรได้รับการตรวจสอบก่อนเปิด CVE vulns อื่น ๆ ได้รับการเปิดเผยในช่วงไม่กี่ปีที่ผ่านมาดังนั้นจึงควรค่าแก่การจัดการและบรรเทา

ที่มา: นีโอวิน